GSMA: como a colaboração com desenvolvedores está inovando o setor de telecomunicações?

Conversamos com Peter Jarich, Diretor de inteligência de mercado da GSMA, para entender como a colaboração com desenvolvedores pode acelerar a inovação nas telecomunicações ao tornar recursos de rede amplamente acessíveis.

Da conferência Shift ao futuro das telecomunicações

A conferência Shift, realizada em Zadar – Croácia, reúne desenvolvedores de software e profissionais de TI para explorar novas tecnologias, práticas de desenvolvimento, ampliar suas redes de contato e, claro, se divertir um pouco.

Mas o que isso tem a ver com operadoras de telecom? Bastante, na verdade!

Com o avanço das Network APIs, as empresas de telecomunicações passaram a depender cada vez mais dos desenvolvedores para transformar os recursos de rede em soluções reais, escaláveis e acessíveis para empresas e consumidores.

Para entender melhor essa transformação, conversamos com Peter Jarich, Diretor de inteligência de mercado da GSMA.

A GSMA é uma associação global que representa operadoras móveis e organizações de todo o ecossistema móvel. Sua visão é liberar todo o potencial da conectividade para que pessoas, indústrias e sociedades prosperem.

A mudança na relação entre operadoras e desenvolvedores

Operadoras sempre souberam do valor de trabalhar com desenvolvedores. Afinal, são eles que transformam capacidades de rede em aplicações reais e tiram tudo do papel.Mas a equação nunca foi simples para o desenvolvedor. Mesmo que uma operadora tivesse milhões de clientes, ela ainda representava apenas um fragmento do mercado total.

Isso significava que qualquer integração feita para uma operadora precisava ser refeita para todas as outras, já que cada uma possuía sua própria API. E essa falta de padronização tornava o trabalho extremamente complexo e difícil de escalar.

É aqui que entram as Network APIs padronizadas, impulsionadas pelo CAMARA, iniciativa open-source liderada pela Linux Foundation e pela GSMA. O objetivo do CAMARA é: padronizar, simplificar e tornar mais acessíveis as APIs de rede para desenvolvedores no mundo inteiro.

Em vez de integrar uma API diferente para cada operadora, o desenvolvedor agora pode trabalhar com um padrão unificado.

Como Peter destaca:

Escala é o que impulsiona o negócio.”

Peter Jarich

Head – GSMA Intelligence

Quando falamos de Network APIs, estamos falando sobre dar acesso simples e seguro a capacidades de rede, como localização, identidade e qualidade sob demanda. Sempre com o objetivo de ajudar o desenvolvedor a atingir seu caso de uso com mais velocidade e eficiência.

- Como desenvolvedores podem usar Network APIs para enriquecer experiencias→ Number verification

Validação de número de telefone em segundos. Ao correlacionar número e endereço IP, é possível reduzir contas falsas e fortalecer a segurança, inclusive substituindo métodos tradicionais como OTP.

→ Localização de dispositivo

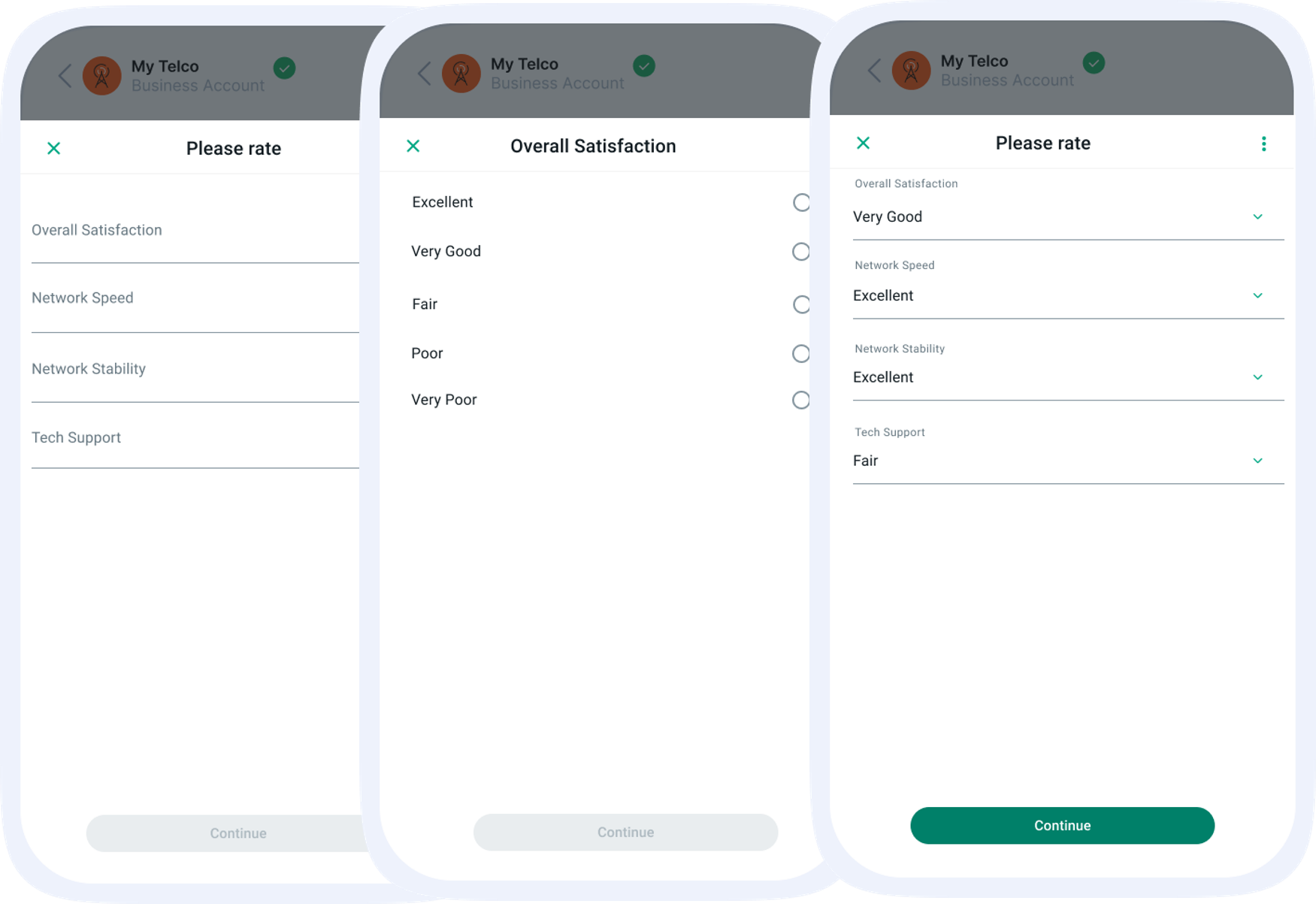

Perfeito para casos de uso baseados em proximidade. A API permite obter a localização do usuário e configurar geofencing para enviar ofertas ou notificações relevantes no momento certo.

→ Detecção de troca de SIM (SIM swap)

Fundamental para prevenção a fraudes. A API identifica quando um número mudou de SIM card, comportamento comum em ataques, além de poder acionar alertas automáticos.

→ Conheça seu cliente (Know Your Customer – KYC)

Simplifica processos de verificação. As operadoras podem ajudar empresas a validar identidades de forma mais ágil, preenchendo dados automaticamente e reduzindo fricção no onboarding.

E os desafios?

Peter reconhece que abrir funcionalidades de rede traz desafios importantes para as operadoras, mas os benefícios superam os riscos, especialmente para garantir a sustentabilidade do setor.

As telcos precisam equilibrar duas forças:

- Colaboração, para garantir interoperabilidade

- Competição, inerente ao mercado

Esse equilíbrio não é novo, mas iniciativas como CAMARA mostram que a união em torno de padrões comuns é essencial para que toda a indústria avance.

Outro desafio é a estratégia de go-to-market:

- atuar diretamente?

- via parceiros de canal?

- com provedores de comunicação em nuvem?

Segundo Peter, gastar tempo demais em busca da “melhor” estratégia pode atrasar resultados. A recomendação é clara:

“Adotar uma abordagem ágil, testar rapidamente e ajustar conforme necessário”.

O papel da GSMA na adoção responsável de IA por empresas de telecomunicações

Com a IA transformando redes, operações e atendimento, a GSMA trabalha ativamente para orientar operadoras na adoção dessas tecnologias.

Peter destaca que operadoras historicamente avançam com cautela em novas tecnologias, e com razão. Os riscos incluem violações de privacidade, falhas graves em modelos de IA e consequências reputacionais.

Observando a falta de diretrizes claras, a GSMA criou o Ethical AI Playbook, um guia para:

- educar operadoras sobre boas práticas

- reduzir riscos

- oferecer mecanismos de benchmark

- ajudar a incorporar ética como parte central do negócio

IA responsável e ética precisam fazer parte de qualquer conversa sobre ROI.”

Peter Jarich

Head of GSMA Intelligence

Como desenvolvedores podem moldar o futuro das comunicações

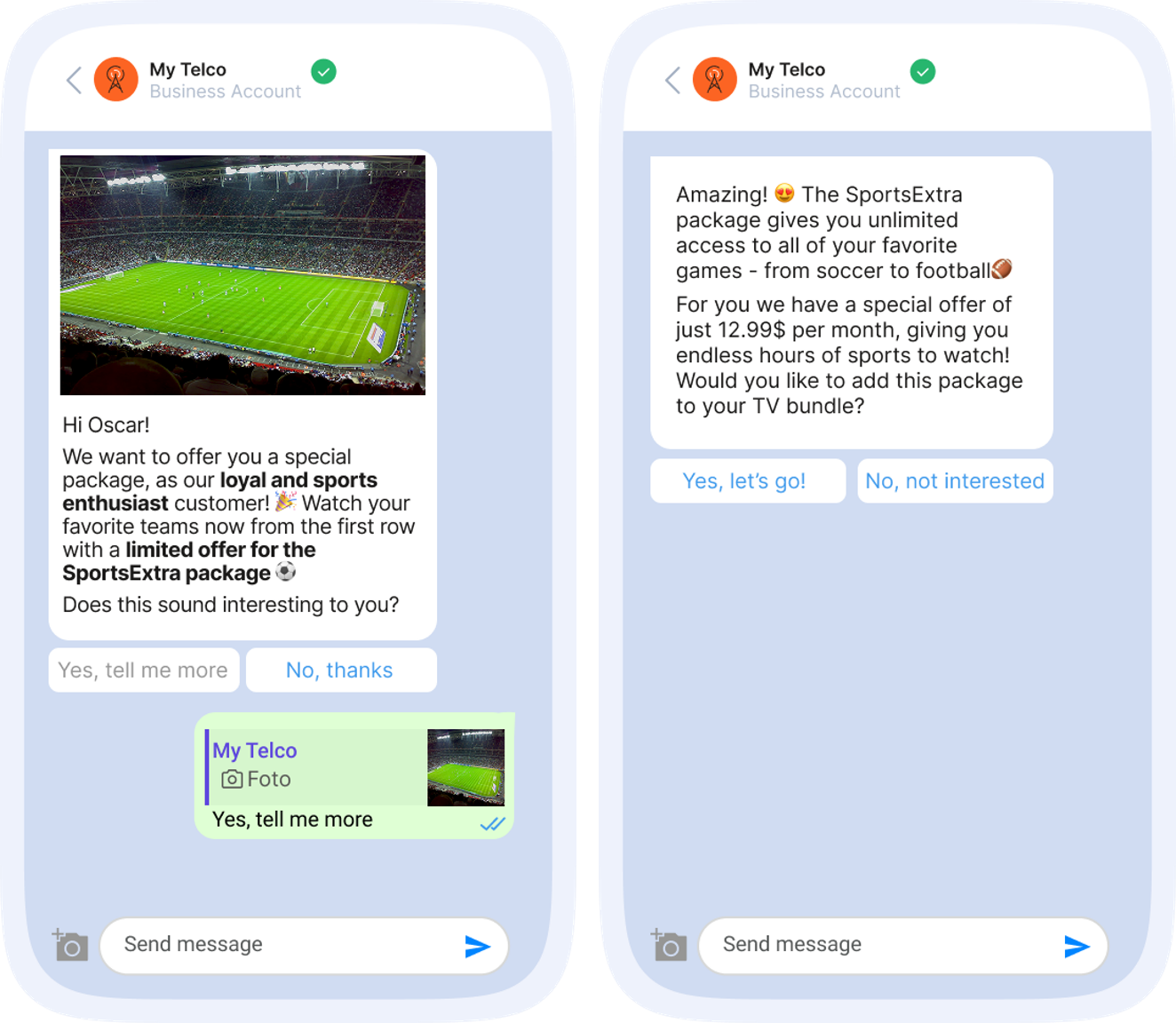

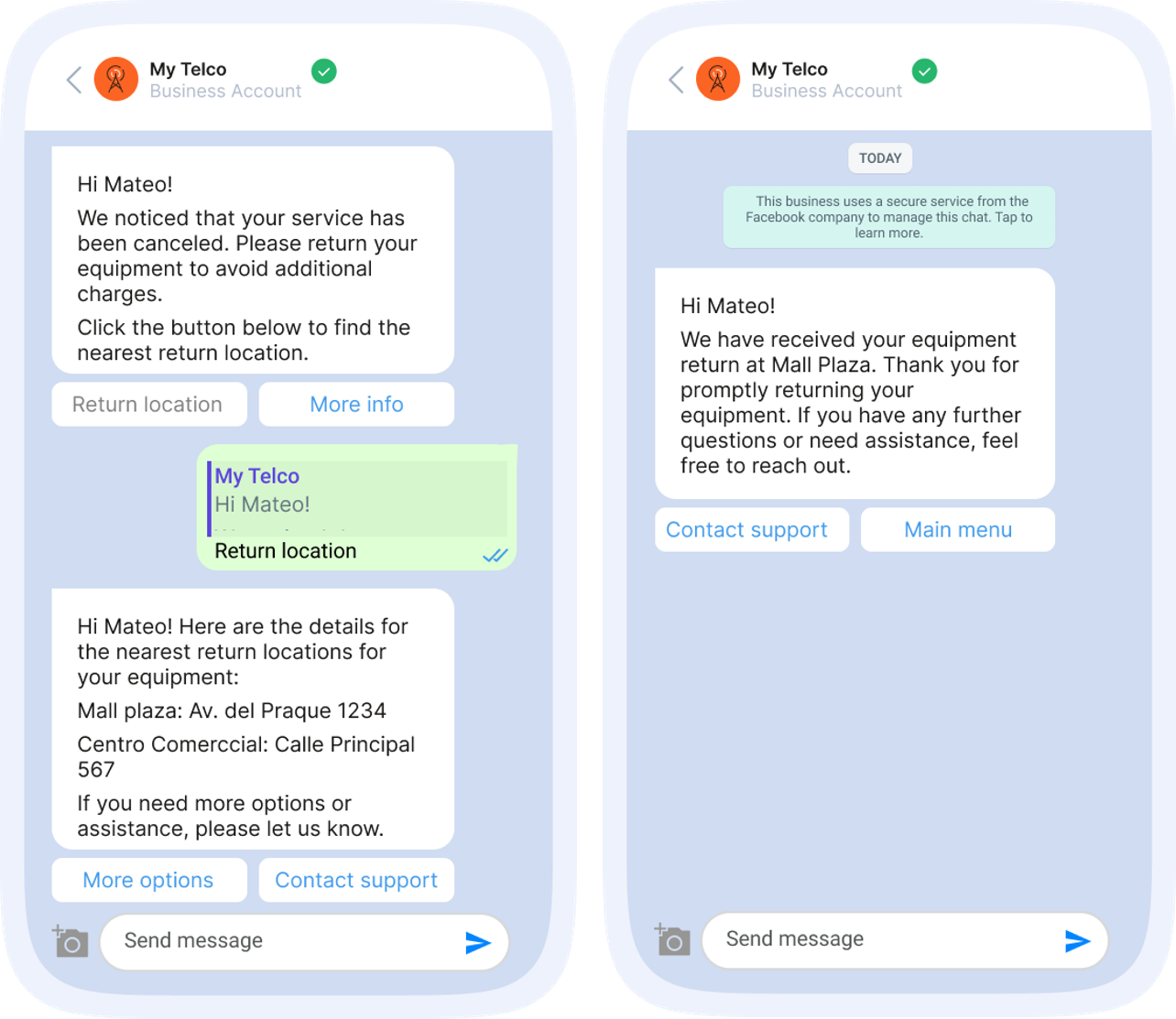

Eventos como Shift e MWC Barcelona são momentos-chave para aproximar desenvolvedores de novas capacidades de rede.Peter cita o exemplo da adoção do RCS, na qual a Infobip teve papel fundamental, e como desenvolvedores rapidamente incorporaram o canal em soluções comerciais, aproveitando seu potencial multimídia.

Ele também desmistifica um estereótipo comum:

Desenvolvedores não estão apenas criando a “próxima grande novidade”. A maioria deles quer resolver um problema real, de forma simples, eficiente e elegante. E as Network APIs permitem exatamente isso.

Quando as operadoras expõem funcionalidades de rede e desenvolvedores as transformam em aplicações úteis, o resultado é um ecossistema mais inovador, acessível, seguro, eficiente e que beneficia toda a sociedade.